Sebuah perkembangan teknologi memberikan efek terhadap perilaku dalam kehidupan masyarakat di era ini, sehingga masyarakat secara tidak langsung sudah ketergantungan dalam penggunaan sebuah teknologi sebagai pemenuuhan kehidupan sehari-hari. Dalam berbagai bidang kehidupan seperti bidang sosial, pendidikan, agama, dan lainnya sudah memanfaatkan teknologi sebagai media pendukung dalam melakukan dan menyelesaikan pekerjaan yang dibuat. Secara awam, masyarakat sebagai seorang pengguna tidak memahamii bahwa pentingnya keamanan data maupun informasi dalam menggunakan teknologi informasi dan komunikasi. Bermacam-macam jenis kegiatan yang dilakukan dalam memanfaatkan media elektronik dimana perlunya dukungan hukum dalam memanfaatkannya sehingga dapat melindungi masyarakat secara global. Perlunya hukum dikarenakan kesempatan melakukan kejahatan dalam memanfaatkan teknologi bisa menjadi media atau alat bagi para pelaku kejahatan untuk mendapatkan sebuah kejahatan.

Didalam era globalisasi sekarang tidak lagi menunjukkan cara persaingan yang dilakukan secara tradisional dan konvensional dengan melakukan peperangan yang menggunakan senjata, akan tetapi sebuah persaingan yang dilakukan dengan bidang-bidang kehidupan, seperti budaya, perekenomian, politik serta teknologi. Sasaran ancaman kejahatan siber (cybercrime) dapat terjadi dengan penyadapan komunikasi yang melibatkan beberapa pejabat tinggi suatu negara. Bentuk kejahatan siber adalah dengan penyerangan yang terjadi pada teknologi digital seperti konten, komputer sistem, dan communication technology yang dimiliki oleh masyarakat umum yang berada di dalam cyberspace. Bentuk penyerangan tersebut terjadi pada jaringan komputer pelaku bisa mengakses akun pribadi pengguna kemudian menggunakan interface yang dimiliki korban untuk menyerang situs lain. Cybercrime merupakan tindakan pelanggaran hukum yang sudah menjadi perbincangan sejak lama. Hukum pelanggaran cybercrime telah diatur dalam Undang-Undang.

Kriptografi terdiri dari dua kata yang berasal dari bahasa Yunani, yaitu: "kryptas" dan "graphia". Arti dari kata "kryptos" adalah sesuatu kata atau angka yang disembunyikan, tidak dikenal, terselubung, rahasia atau misterius. Sedangkan kata "graphia" berarti tulisan. Jadi, kriptografi dapat dijelaskan, yaitu teknik-teknik matematika yang memiliki hubungan dengan aspek keamanan informasi dalam bentuk kerahasiaan data, integrasi data, autentifikasi data maupun keabsahan data.

Dalam kriptografi, kunci adalah suatu informasi yang mengandalkan jalannya sebuah algoritma kriptografi. Kunci yang digunakan adalah parameter yang berupa string atau deretan bilangan. Kunci memberikan cara khusus bagaimana suatu algoritma mentransformasikan teks terang (plaintext) menjadi teks, tersandi (ciphertext), ataupun proses sebaliknya (disebut deskripsi). Dengan kata lain, kunci bertindak sebagai suatu password dalam algoritma tersebut.

Dalam kriptografi, sandi adalah algoritma untuk melakukan enkripsi dan deskripsi daftar langkah yang teratur yang dapat diikuti sebagai prosedur. Enkripsi dan dekripsi adalah suatu proses yang digunakan untuk menyandikan dan mengembalikan kata sandi yang sudah diacak untuk dapat dipahami oleh si penerima pesan.

Penanganan Cyber Crime dengan Teknik Kriptografi

Contoh pada saat dunia perbankan mengalami suatu kasus yang dilakukan oleh seorang Steven Haryanto dimana Steven menciptakan sebuah situs asli tetapi palsu yang memiliki kesamaan dalam melakukan layanan lewat internet BCA. Situs tersebut dimanfaatkan oleh nasabah yang mana nasabah akan mengetik situs asli internet BCA akan tetapi directnya (akses) ke situs yang dibuat oleh Steven, sehingga pada saat nasabah melakukan transaksi dengan memasukan identitas pengguna (user ID) dan nomor identifikasi personal (PIN) maka akan tersimpan sebagai histori dari situs tersebut. Terdapat 130 nasabah yang mengalami pencurian dari data-data yang dimilikinya namun, berdasarkan pengakuan dari Steven dimana membuat situs tersebut adalah sebagai bentuk agar masyarakat memiliki perhatian pada saat melakukan kesalahan dalam pengetikan alamat situs, bukan untuk mendapatkan keuntungan pribadi. Akan tetapi para nasabah BCA merasa memiliki kehilangan uang yang dimiliki padahal para nasabah tidak melakukan transaksi. Nasabah merasa kebobolan dikarenakan para nasabah menggunakan fasilitas internet banking yang dilakukan melalui situs klik BCA, pada saat user ID dan PIN yang dimiliki nasabah mengakses situs tersebut akan ditangkap oleh situs asli tapi palsu yang dimiliki oleh si pelaky sehingga akan lebih mudah disalahgunakan dalam penggunaan data pribadi yang dimiliki oleh nasabah.

Teknik yang dapat mengamankan dan menjamin proses autentifikasi (verifikasi) dari data yang dimiliki adalah dengan cara teknik kriptografi yang mana dengan menggunakan dua proses yaitu enkripsi (dengan mengacak data yang ada dan tidak dapat terbaca oleh orang-orang yang tidak berhak mengetahui isi informasi tersebut) dan deskripsi (menjadikan data yang sudah di enkripsi dapat diketahui dan dibaca oleh si penerima pesan).

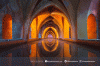

Secara sederhana gambar berikut ini proses enkripsi/deskripsi dari teknik kriptografi

Hal yang perlu dilakukan dalam mengubah plainteks ke ciperteks disebut sebagai enkripsi atau enciphement. Untuk mengubah cipherteks menjadi plainteks menggunakan fungsi decryption atau decipherment. Terdapat beberapa teknik dasar yang digunakan dalam kriptografi seperti yang diungkapkan oleh Mukodi, antara lain:

- Substitusi

Pada teknik ini yang pertama dilakukan adalah dengan membuat tabel subsitusi, kemudian tabel tersebut dibuat sesuai dengan keinginan dari pengguna dengan catatan bahwa penerima pesan harus memiliki tabel yang dibuat yang nantinya akan digunakan pada saat deskripsi data. Bila tabel subsitusi yang dibuat ditampilkan secara acak, maka orang tidak berhak mengalami kesulitan dalam memecahkan ciphertext.

- Blocking

Sistem enkripsi terkadang membagi plaintext menjadi blok-blok yang terdiri dari beberapa karakter yang kemudian dienkripsikan secara independen. Dengan menggunakan enkripsi blocking dipilih jumlah lajur dan kolom untuk penulisan pesan. Jumlah lajur atau kolom menjadi kunci bagi kriptografi dengan teknik ini. Plaintext dituliskan secara vertikal ke bawah berurutan pada lajur, dan dilanjutkan pada kolom berikutnya sampai seluruhnya tertulis. Ciphertext-nya adalah hasil pembacaan plaintext secara horizontal berurutan sesuai dengan bloknya.

- Permutasi

Teknik ini memindahkan atau merotasikan karakter dengan aturan tertentu. Prinsipnya adalah berlawanan dengan teknik substitusi. Pada teknik permutasi, identitas karakternya tetap, namun psosisinya yang diacak. Sebelum dilakukan permutasi, umumnya plaintext terlebih dahulu dibagi menjadi blok-blok dengan panjang yang sama

- Ekspansi

Metode sederhana yang dilakukan dengan cara mengacak pesan yang akan dikirim dengan cara melebarkan pesan tersebut dengan aturan tertentu.

- Penempatan

Metode ini dilakukan dengan cara mengurangi panjang atau jumlah blok yang akan dikirim yang kemudian akan disembunyikan termasuk isi pesan.

Pengamanan informasi dan data dari kejahatan dengan menggunakan teknik kriptografi sangat membantu para pengguna teknologi informasi saat ini. Dalam teknik kriptografi ini terdapat dua proses yaitu enkripsi dan dekripsi. Proses enkripsi adalah proses yang mengubah data asli menjadi data sandi, sedangkan proses dekripsi adalah proses mengembalikan data sandi menjadi data aslinya. Kriptografi menjadi salah satu teknik yang sedang dikembangkan untuk peningkatan proses pengamanan data dan informasi agar pengguna teknologi selalu merasa nyaman dan aman.

Follow Instagram @kompasianacom juga Tiktok @kompasiana biar nggak ketinggalan event seru komunitas dan tips dapat cuan dari Kompasiana

Baca juga cerita inspiratif langsung dari smartphone kamu dengan bergabung di WhatsApp Channel Kompasiana di SINI