Jelang akhir tahun seperti sekarang, saya biasanya "menapak tilas" perjalanan sepanjang tahun ini. Dari situ, saya bisa mengenang kembali kejadian-kejadian yang sudah lewat. Tidak semua kejadian itu layak dikenang. Pasalnya, ada saja kejadian penuh "duri" yang terlalu pedih diingat. Namun demikian, alih-alih "mengenyahkan" kejadian tersebut dari memori, saya lebih memilih merefleksikannya sebagai sebuah pelajaran.

Satu peristiwa yang layak dijadikan pelajaran adalah kasus serangan ransomware yang terjadi pada bulan Mei silam. Serangan itu membikin geger para "penghuni jagat maya" karena dampaknya terjadi sedemikian masif. Sejumlah rumah sakit dan kantor di beberapa negara dikabarkan terserang virus tersebut. Bahkan, sedemikian "buas"-nya serangan tersebut, kasus demikian "menyedot" perhatian warganet, termasuk Kompasianer, untuk mengulasnya dari berbagai sudut pandang.

Lewat uraian merekalah, kita bisa mengenal ransomware secara lebih dekat. Dalam artikelnya yang berjudul "Ransomware, Kenali dan Cegah Infeksinya", Kompasianer Giri Lumakto mendefinisikan ransomware (WannaCry) sebagai virus yang dapat menyembunyikan, menutupi, atau mengunci akses pada sebuah device. Proses penguncian itu menggunakan metode enskripsi. Sebetulnya, metode tersebut adalah satu cara terbaik untuk mengamankan data-data milik kita dari pihak lain. Lewat cara tersebut, data itu akan tersebar secara acak, dan apabila ingin mengaksesnya, kita bisa memakai sebuah kunci digital untuk menyatukannya kembali.

Untuk penjelasan lebih lanjut, dalam artikelnya yang berjudul "Ransomware, 'Virus' yang Mirip Separatis, Tawan Lalu Minta Tebusan", Kompasianer Geyonk memberi sebuah perumpamaan berikut.

"Analogi sederhananya, rumah kita dikunci pake gembok 10 biji, aman bukan? Namun yang menjadi permasalahannya adalah, ransomware ini kemudian mengunci rumah kita dengan 10 gembok secara diam-diam dan tanpa kita sadari, jikalau kita ingin mendapatkan kunci gembok2 tersebut ke kita, maka kita harus membayar dalam jumlah tertentu dan dalam bentuk tertentu (biasanya bitcoins), bisa saja kita menolak bayar, tapi ya itu tadi kita jadi tidak dapat masuk ke rumah kita sendiri."

Selanjutnya, sebagaimana disampaikan oleh Kompasiner Giri Lumakto, ransomware, seperti WannaCry, terbagi atas tipe Locker dan tipe Crypto. Dari kedua tipe itu, tipe Crypto-lah yang paling gawat. Sebab, tipe tersebut akan mengenkripsi dan mengunci data-data yang tersimpan di komputer, berbeda dengan tipe Locker yang hanya "menggembok" komputer tanpa "menyentuh" data di dalamnya.

Makanya, tipe Crypto umumnya "menyantap" data-data jenis tertentu di dalam perangkat. Kompasianer Geyonk menyebutkan dua jenis data yang menjadi "sasaran empuk" ransomware tersebut.

"Pertama adalah yang berekstensi .doc, .xml dan variannya (bisa .docx, .xlsx, ataupun .ekstensi dari microsoft office lainnya). Kedua, berkas bisa berupa file terkompres, dalam hal ini adalah .zip ataupun .rar, yang bila dimekarkan akan terdapat beberapa file yang bisa menjalankan ramsomware ini, biasanya salah satunya akan berekstensi .js yang dalam kondisi ter-hidden sebagai pemicu,"tulisnya.

Pembuatan ransomware ternyata memiliki sejarah yang panjang. Menurut Kompasianer Giri Lumakto, ransomware pertama kali terdeteksi pada tahun 1989. Saat itu, ransomware tersebut dinamai AIDS Trojan. Ransomware itu kemudian bertranfomasi dari tahun ke tahun hingga melahirkan sejumlah variasi tipe, seperti GPCode.Ak, yang secara "beringas" menginfeksi cukup besar data di sejumlah lembaga pada tahun 2008. Berikutnya, pada tahun 2013, muncul CryptoLocker yang diciptakan oleh seorang hacker bernama Slavik, dan pada tahun ini, ada WannaCry yang menginfeksi banyak data di beberapa negara.

Seperti disinggung sebelumnya, WannaCry menyerang komputer di sejumlah negara. Kompasianer Giri Lumakto mencatat tiga negara besar yang terdampak serangan tersebut yaitu Amerika Serikat, Jepang, dan Inggris Raya. Serangan itu dikabarkan mampu "melumpuhkan" operasional sejumlah lembaga.

Dalam tulisannya yang berjudul "Pendapat Orang Awam Tentang Ransomware Wannacry", Kompasianer Rennata Heriatna mendekripsikan kekacauan layanan manakala hal itu terjadi.

"Bayangkan apa yang terjadi jika tiba-tiba, besok, pukul 9 pagi saat jam kantor dimulai dan para karyawan menyalakan komputer dan Ransomware WannaCry ternyata terbukti menyebar. Kantor- kantor pelayanan jasa, kantor pemerintahan, pasar, bahkan mungkin Marketplace dan server transportasi online seperti Ojek Online dan Taksi Online, yang merupakan tempat di mana banyak orang menggantungkan hidupnya, lumpuh,"tulisnya.

Namun demikian, tidak semua sistem bisa "dibobol" oleh WannaCry. Pasalnya, hanya sistem dari windows versi "lawas"-lah yang paling sering menjadi sasaran. Makanya, kantor atau lembaga lain yang masih memakai sistem windows "jadul" sangat rentang ditembus ransomware tersebut.

Lantas siapakah "aktor" yang sudah menciptakan wannacry? Dalam artikelnya yang berjudul "Ransomware, Bukti Rentannya Kita Terhadap Serangan Cyber Crime", Kompasianer Ronny Noor menyebut The Shadow Brokers sebagai kelompok hacker yang "mendalangi" pembuatan WannaCry. The Shadow Brokers menyatakan bahwa hacking dapat dilakukan dengan menggunakan teknologi yang selama ini digunakan oleh NSA.

Kelompok itu ternyata menggunakan metode baru dalam menyebarkan WannaCry. Sekadar informasi, ransomware umumnya disebar dengan sejumlah cara dan media. Dengan mengutip laporan dari Osterman Research Inc., Kompasianer Giri Lumakto memaparkan bahwa 59% infeksi berasal dari email, dari web/aplikasi sekitar 24%, dan sisanya 8% dari USB flash, sosial media, dan aplikasi bisnis.

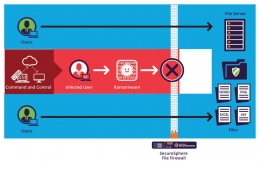

Namun, persebaran WannaCry tidak lewat media demikian. Pasalnya, para hacker mengincar sistem jaringan. Makanya, jangan heran kalau persebarannya sedemikian masif dalam waktu singkat.

Setelah menyerang sistem tersebut, WannaCry akan mengunci semua data di dalam komputer dan memperlihatkan sebuah notifikasi agar pemilik data menyetorkan sejumlah uang untuk "menebus" datanya yang sudah ditawan. Ternyata itulah tujuan utama para hacker itu melancarkan serangan ransomware ke sejumlah jaringan. Maklum saja, upaya penyerangan sistem dengan ransomware sudah menjadi bisnis yang menguntungkan para hacker karena mayoritas korbannya bersedia menebus data yang ditawan dengan nominal yang besar.

Hal itu tentunya sejalan dengan laporan Cyber Threat Alliance, yang dikutip Kompasianer Giri Lumakto. Berdasarkan laporan itu, uang tebusan ransomware yang dibayarkan di tahun 2015 mencapai US$ 325 juta. Sementara itu, FBI melaporkan bahwa sekitar US$209 juta pada triwulan awal 2016 telah disetor untuk membebaskan data yang "disandera" oleh para hacker.

Namun demikian, para hacker itu kini tidak melulu menuntut transfer uang lewat bank, tapi juga transaksi bitcoin. Seperti penuturan kompasianer Rennata Heriatna, transfer bitcoin dinilai jauh lebih aman daripada via bank. Pasalnya, semua transaksi bitcoin, yang diatur oleh sistem blockchain, bersifat anonim. Makanya, hal itu membuat pihak berwajib sulit melacak aliran uang kalau disalurkan lewat bitcoin. "Ransomware WannaCry seperti alat untuk membuat kita semua menukarkan uang kita dengan Bitcoin," tutur Rennata Heriatna.

"Benteng" Pencegahan Ransomware

Untuk mencegah persebaran ransomware, kelima kompasianer tersebut menawarkan sejumlah cara yang dapat dipakai. Berikut ini empat langkah yang bisa ditempuh untuk menangkis penyebaran ransomware.

Pertama, isolasi jaringan server.Dalam artikelnya yang berjudul "Langkah Darurat Pencegahan Ransomware WannaCry", Kompasianer Gildas Deograt Lumy menyebutkan bahwa isolasi jaringan bisa dilakukan dengan melepas koneksi kabel LAN atau membatasi paket jaringan dengan firewall atau fungsi ACL (Access Control List) pada LAN switch jika ada. Pengisolasian wajib dilakukan karena pendiskoneksian internet saja tidaklah cukup. Sebab, penyebaran ransomware tersebut sangat cepat hingga tanpa sadar, data-data milik kita sudah disandera olehnya.

Kedua, lakukan backup data.Seperti disebutkan oleh Kompasianer Geyonk, backup data harus dilaksanakan sebagai upaya antisipasi dan proteksi. Jangan sampai kita rugi jutaan rupiah lantaran lalai mengamankan data-data penting di dalam perangkat. Lebih lanjut, Geyonk juga membedakan proses backup data berdasarkan jenis datanya.

Data yang cenderung tetap dan bertambah seiring waktu, seperti foto dan video, bisa disimpan ke HDD external. Membeli HDD eksternal bukanlah hal yang sia-sia. Biarpun harganya mungkin berkisar ratusan ribu hingga jutaan rupiah, manfaatnya tentu lebih besar alih-alih kita harus menebus data yang ditawan dengan harga yang jauh mahal.

Sementara itu, data sangat penting dan cepat berubah, bisa disimpan data pada atau komputasi awan. Kini telah tersedia beragam layanan komputasi awan yang bisa kita gunakan, seperti Dropbox, Gdrive, dan Icloud. Hanya saja, bedakan akun untuk data backup dan data sharing. Pastikan aplikasi sync pada komputasi awan yang kita gunakan hanya yang digunakan untuk file sharing sehari-hari.

Ketiga, perbaharui antivirus dan lakukan manualscanning.Biarpun terdapat pelbagai produk antivirus yang bisa dibeli, sebelum melakukan install, kita harus memastikan bahwa perangkat komputer belum terinfeksi ransomware. Sebab, percuma saja kalau kita memasang antivirus di perangkat komputer yang sudah terjangkiti virus tersebut.

Namun, bagaimana kalau komputer sudah "terlanjur" terserang ransomware? Kompasianer Geyonk menganjurkan agar kita mengunduh RKill, sebuah perangkat lunak yang dapat beroperasi tanpa GUI. Software itu bertugas mematikan malware tanpa mengganggu proses pengenyahannya. Setelah malware tersebut selesai "dibasmi", barulah kita memasang antivirus.

Keempat, jangan pernah tebus data yang dikunci dengan nominal berapapun. Sebab, belum ada jaminan bahwa hacker yang menggembok data tersebut akan menyerahkan kuncinya setelah uang tebusan disetorkan.

Namun demikian, biarpun kabar tentang ransomware sekarang hanya menyisakan "gaung" di dunia maya, bukannya mustahil bahwa pada tahun 2018, serangan tersebut akan berulang kembali. Bahkan, serangan berikutnya dapat saja lebih "buas" daripada tahun ini. Makanya, sebelum hal itu benar-benar terjadi, kita mesti melakukan antisipasi dan proteksi sedini mungkin.

Salam.

Adica Wirawan, founder of Gerairasa.com

Baca konten-konten menarik Kompasiana langsung dari smartphone kamu. Follow channel WhatsApp Kompasiana sekarang di sini: https://whatsapp.com/channel/0029VaYjYaL4Spk7WflFYJ2H