Dalam beberapa dekade terakhir ini, perkembangan teknologi informasi dan komunikasi secara positif telah berkontribusi terhadap perkembangan ekonomi global dan berdampak pada produktivitas, persaingan, dan keterlibatan warga negara yang lebih tinggi. Akan tetapi, karena pihak pemerintah, pengusaha, dan masyarakat kini jauh lebih terkoneksi di dunia maya, beberapa tantangan terkait ancaman dunia maya membutuhkan lebih banyak perhatian untuk mengembangkan keamanan dunia maya (cyber security) yang lebih kuat. Adanya keamanan membuat perlindungan lebih terhadap tindak kejahatan siber atau cyber crime. Tentunya dengan penerapan teknologi yang terus berkembang dan beradaptasi. Salah satu untuk melakaukan keamnan dengan menggunakan Endpoint Detection and Response (EDR).

Apa itu Endpoint Detection and Response?

EDR adalah Solusi mendeteksi ancaman di lingkungan , menyelidiki seluruh siklus hidup ancaman tersebut, dan memberikan wawasan tentang apa yang terjadi, bagaimana ancaman tersebut masuk, di mana keberadaannya, apa yang dilakukannya saat ini, dan apa yang harus dilakukan untuk mengatasinya. Solusi ini terintegrasi dan berlapis yang memantau perangkat pengguna akhir secara terus-menerus selain mengumpulkan data titik akhir dengan respons otomatis berbasis aturan. Dengan menahan ancaman di titik akhir, EDR membantu menghilangkan ancaman sebelum menyebar.

Mengapa EDR Penting?

Ketika penjahat dunia maya mengembangkan teknik mengelak dari antivirus, jelas terdapat kebutuhan akan sesuatu yang lebih dari sekadar antivirus atau produk pencegahan.

EDR bertanggung jawab atas pengumpulan data, analisis, forensik, dan perburuan ancaman. Namun, tujuan utamanya adalah untuk menemukan dan memblokir potensi pelanggaran keamanan yang mungkin menyebabkan downtime layanan dan gangguan pendapatan. Dengan berbagai manfaat EDR, bisnis dan organisasi dari semua ukuran akan memiliki alat hemat biaya yang mendeteksi dan merespons secara proaktif terhadap malware dan serangan siber yang canggih. Ini juga memberikan perlindungan tambahan karena tetap memantau aktivitas abnormal dalam jaringan. Dan ketika menemukan pola yang mencurigakan, ia akan menyelidiki aktivitas tersebut dan memperingatkan tim keamanan TI. Selain itu, tidak seperti solusi keamanan tradisional, seperti perangkat lunak antivirus, solusi EDR memberikan peningkatan visibilitas ke titik akhir, sehingga tim keamanan TI Anda dapat merespons segera setelah insiden terjadi. Selain itu, ini juga dapat melindungi organisasi dari malware tingkat lanjut, APT, phishing, dan lainnya.

Bagaimana Implementasi EDR?

Implementasi EDR sangat penting untuk melindungi sistem dan jaringan dari ancaman siber. Salah satu pilihan aplikasi yang bisa digunakan untuk EDR ini adalah Avast. Avast merupakan salah satu provider keamanan siber terkenal yang menawarkan solusi EDR yang kuat.

Langkah pertama dalam penggunaan Avast adalah installasi dan pengaturan aplikasi di setiap lokasi yang ingin dilakukan proteksi. Setelah diinstal, program ini akan mulai memantau aktivitas sistem dan jaringan untuk mendeteksi ancaman.

Fitur canggih Avast EDR, seperti analisis perilaku, deteksi ancama, dan kemampuan untuk mengisolasi perangkat yang terinfeksi virus, memungkinkan untuk merespons ancaman siber dengan cepat dan meminimalkan kerusakan pada jaringan dan sistem. Fitur report Avast yang kuat memungkinkan untuk melihat laporan tentang aktivitas jaringan dan deteksi ancaman secara real time. Interface pengguna yang mudah digunakan memungkinkan untuk menganalisis dan menemukan threat.

Update Avast secara berkala sangat penting untuk menjaga keamanan sistem karena penyedia perangkat lunak ini terus memperbarui database untuk menghadapi ancaman yang berkembang. Sangat penting bagi user akhir untuk dilatih tentang keamanan perangkat mereka. User harus tahu cara report aktivitas yang mencurigakan dan menjaga keamanan perangkat dengan menjaga perangkat lunak dan sistem tetap terbarukan.

Selain itu, sangat penting untuk mengintegrasikan Avast dengan produk keamanan siber lainnya yang mungkin digunakan, seperti firewall dan antivirus. Integrasi ini memungkinkan aliran data yang lebih lancer antara berbagai bagian keamanan dan memungkinkan respons yang lebih cepat terhadap ancaman. Selama penggunaan Avast, harus disiapkan backup. Ini akan memastikan user memiliki rencana yang jelas tentang bagaimana menangani kejadian keamanan siber dan memulihkan sistem jika terjadi serangan.

Untuk meningkatkan keamanan siber, penggunaan Avast adalah salah satu solusi yang mungkin diperlukan. Dengan menginstal, mengonfigurasi, dan memelihara perangkat lunak ini dengan benar, user dapat melindungi jaringan dan sistem dari ancaman siber dan merespons dengan cepat terhadap keamanan. Pelatihan user, integrasi dengan solusi keamanan lainnya, dan perencanaan backup juga penting untuk kelancaran penggunaan.

Untuk implementasi aplikasi dari tugas ini, digunakan Avast, dimana bagian dari aplikasi ini akan dijelaskan lebih lanjut:

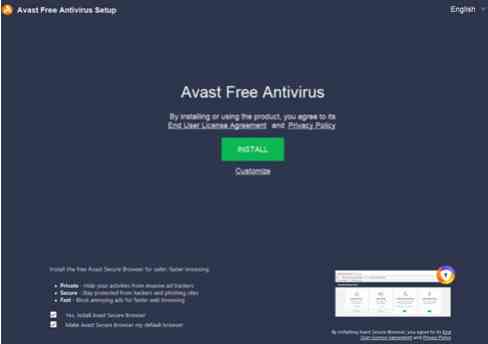

1. Proses installasi Avast

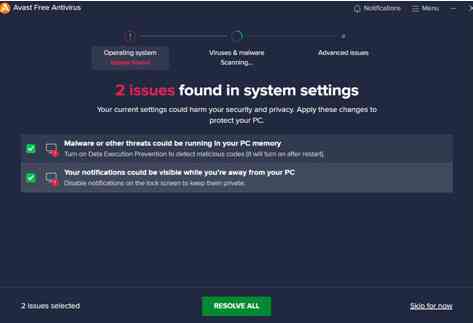

2. Awal installasi, dilakukan scan terhadap issue yang ditemukan dalam Operating System kita, terlihat ada 2 issues yang ditemukan. Kemudian dipilih "Resolve All" untuk tindakan lebih lanjut.

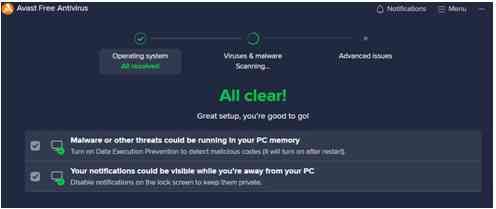

3. Terlihat issue sudah berhasil ditangani, dimarkai dengan centang hijau dan tulisan "All clear".

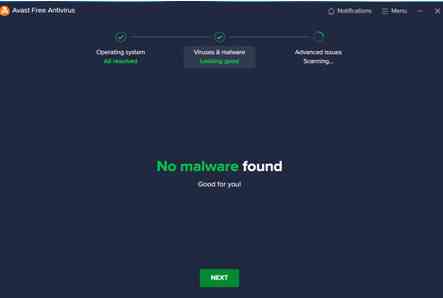

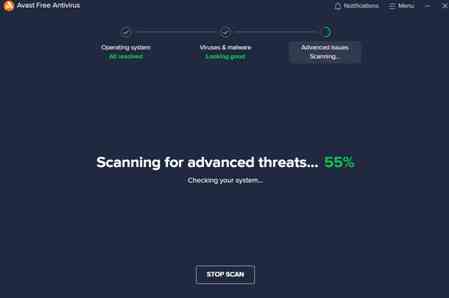

4. Proses selanjutnya masih tahap Scanning Malware untuk seluruh file, terlihat pada gambar proses scanning malware.

5. Malware tidak ditemukan setelah proses scanning yang artinya sistem kita terbebas dari malware.

6. Selanjutnya scan otomatis terhadap ancaman (threats) langsung ke sistem kita, terihat pada gambar proses dari scan threats.

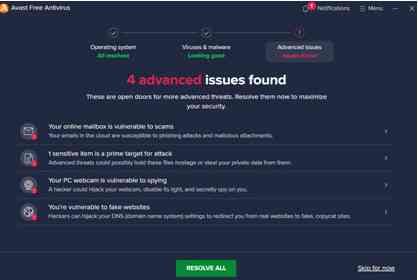

7. Terlihat setelah dilakukan scanning, terdapat 4 threats secara langsung, disini kita dapat memilih "RESOLVE ALL" untuk mengatasi 4 threats tersebut.

8. Berikut merupakan tampilan dari Avast, disini terdapat fitur-fitur untuk melihat status PC kita, Protection, Privacy, Laporan performansi, dan aplikasi pendukung lainnya. Terlihat pada gambar merupakan tampilan dari tab "Status", dimana pada tab ini menampilkan Status PC kita dan terlihat PC kita telah diproteksi

9. Pada tab "Protection", kita dapat mengatur apa saja yang akan dilakukan proteksi seperti Virus Scans, Core Shield, Quarantine, Network Inspector, Ransomware Shield, Firewall, dan fitur berbayar seperti Bank Mode, Email Guardian, Remote Access Shield, Real Site, dan Sandbox.

10. Mari kita bahas lebih lanjut ke bagian"Virus Scans", kita dapat melakukan deteksi virus secara menyeluruh (Full Virus Scan), scan hanya pada lokasi tertentu (Targeted Scan), Scan sebelum boot Windows (Boot-Time Scan), dan custom scan sesuai keinginan kita sendiri (Custom scans). Pada menu ini, kita dapat melihat hasil dari scan virusnya (Show Results).

11. Lanjut ke bagian "Core Shields", disini kita dapat melakukan proteksi terhadap ancaman malware secara real time, pada bagian ini terdapat proteksi terhadap File (File Shield), proteksi terhadap aplikasi yang mencurigakan (Behavior Shield), proteksi terhadap serangan dari website dan download yang mencurigakan (Web Shield), dan proteksi terhadap email yang berbahaya (Mail Shield).

12. Bagian "Quarantine", disini kita dapat melakukan karantina terhadap file/folder yang dianggap memiliki ancaman terhadap sistem kita, kita dapat menambahkan file tersebut jika dianggap memiliki ancaman

13. Bagian "Network Inspector", kita dapat memeriksa jaringan apakah jaringan yang kita gunakan tersebut memiliki ancaman atau tidak terhadap sistem kita.

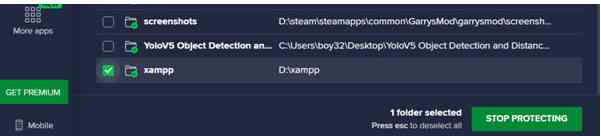

14. Bagian "Ransomware Shield", kita dapat melakukan proteksi pada folder yang kita mau, berikut merupakan tampilannya

Masih pada bagian"Ransomware Shield", dilakukan percobaan untuk memilih folder xampp untuk dilakukan proteksi terhadap folder tersebut.

Terlihat, folder xampp tadi telah berhasil dilakukan proteksi. Kita dapat melakukan stop proteksi dengan klik bagian "Stop Protecting".

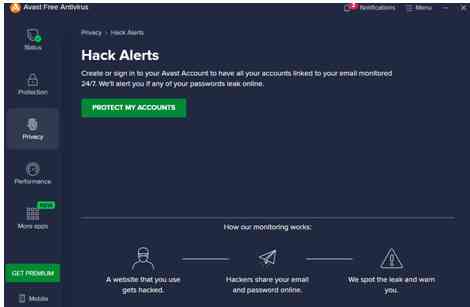

15. Lanjut ke tab "Privacy", disini terdapat fiturseperti Hack Alerts dan fitur berbayar Password Protection, Webcam Shield, Sensitive Data Shield, dan Data Shredder.

16. Masih pada tab "Privacy" pada bagian "Hack Alerts", disini kita dapat melakukan proteksi terhadap akun kita, hubungkan email akun kita dengan melakukan klik pada bagian "Protect My Accounts".

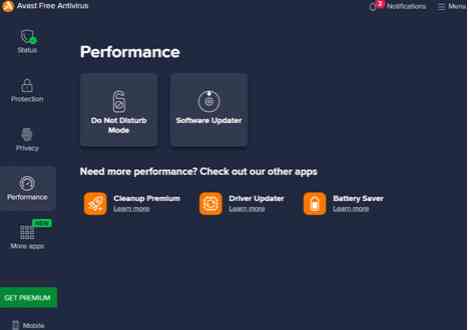

17. Pada tab "Performance", kitadapatmelakukan mode "Do Not Disturb" dan update software kita pada menu "Software Updater".

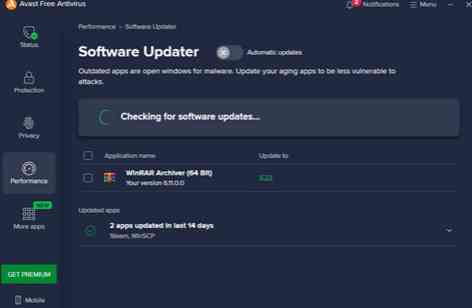

18. Berikut merupakan isi dari menu "Software Updater", disini kita dapat melihat aplikasi apa saja yang memerlukan update, dan kita dapat mengupdate aplikasi tersebut secara berkala.

Daftar Pustaka

Budi, Eko., Wira, Dwi. 2021. Strategi Penguatan Cyber Security Guna Mewujudkan Keamanan Nasional di Era Society 5.0. Prosiding Seminar Nasional Sains Teknologi dan Inovasi Indonesia Akademi Angkatan Udara. Vol 3

file:///C:/Users/user/Downloads/141-Article%20Text-872-1-10-20211227.pdf

https://www.webroot.com/us/en/resources/glossary/what-is-edr

Follow Instagram @kompasianacom juga Tiktok @kompasiana biar nggak ketinggalan event seru komunitas dan tips dapat cuan dari Kompasiana. Baca juga cerita inspiratif langsung dari smartphone kamu dengan bergabung di WhatsApp Channel Kompasiana di SINI