Jenis ancaman apakah yang terdeteksi oleh EDR? Dengan memberikan visibilitas ke titik akhir Anda, solusi EDR dapat membantu Anda mendeteksi ancaman yang mungkin terlewatkan oleh tindakan keamanan titik akhir lainnya. Ini termasuk:

- Malware yang dapat menghindari penyerang AV atau NGAV lama terus mengembangkan teknik serangan baru. Jika AV atau NGAV pada perangkat tidak mendeteksi untaian malware baru, EDR dapat mendeteksi tanda-tanda bahwa perangkat terinfeksi.

- Serangan tanpa berkas - eksploitasi tanpa berkas tidak menulis file ke disk, sehingga dapat menghindari AV dan, dalam beberapa kasus, NGAV juga. Meskipun EDR tidak dapat memblokir serangan tanpa berkas, EDR dapat membantu mendeteksi bahwa serangan telah terjadi dan membantu analis keamanan untuk menyelidiki dan menanggulanginya.

- Ancaman orang dalam dan akun yang disusupi-orang dalam yang jahat atau penyerang eksternal dapat menggunakan akun pengguna yang ada untuk menyebabkan kerusakan. EDR dapat mengidentifikasi bahwa pengguna yang seharusnya sah berperilaku dengan cara yang tidak biasa, yang mengindikasikan bahwa akun tersebut mungkin telah disusupi.

Bagaimana EDR Bekerja

Solusi EDR bekerja dengan mengidentifikasi insiden keamanan dan membantu tim keamanan untuk memitigasinya. Proses ini biasanya melibatkan langkah-langkah berikut:

- Memantau titik akhir- pemantauan berkelanjutan terhadap semua perangkat titik akhir.

- Gunakan analisis perilaku untuk mendeteksi anomali - menetapkan garis dasar perilaku untuk setiap perangkat, mendeteksi aktivitas yang menyimpang dari pola normal, dan mendeteksi ketika aktivitas tersebut melebihi ambang batas yang dapat diterima dan mungkin berbahaya.

- Karantina titik akhir dan proses yang terpengaruh- segera setelah insiden keamanan ditemukan, secara otomatis mengisolasi perangkat titik akhir dan menghentikan proses yang mencurigakan yang berjalan di dalamnya.

- Melacak kembali ke titik masuk asli penyerang- mengumpulkan data tentang titik masuk potensial untuk serangan, memberikan lebih banyak konteks di luar aktivitas di titik akhir saat ini.

- Memberikan informasi tentang anomali dan dugaan pelanggaran- memberikan semua yang dibutuhkan analis untuk menyelidiki insiden tersebut.

Bagaimana hubungan EDR dengan Audit?

Endpoint Detection and Response (EDR) dapat digunakan untuk tujuan audit guna mengumpulkan dan menganalisis data endpoint untuk mengidentifikasi potensi insiden keamanan. Hubungan antara audit dan EDR dapat dijelaskan sebagai berikut:

- Audit internal dan EDR: Audit internal bertanggung jawab untuk memastikan bahwa semua risiko yang dihadapi perusahaan telah ditangani secara optimal, sedangkan EDR bertanggung jawab untuk mengidentifikasi dan merespon ancaman di tingkat endpoint. EDR dapat digunakan oleh audit internal untuk mengumpulkan data endpoint dan mengidentifikasi potensi insiden keamanan yang mungkin terlewatkan oleh metode audit tradisional.

- Audit eksternal dan EDR: Audit eksternal adalah pihak independen yang memberikan layanan profesional kepada klien, termasuk audit. EDR dapat digunakan oleh audit eksternal untuk mengumpulkan data endpoint dan mengidentifikasi potensi insiden keamanan yang mungkin terlewatkan oleh metode audit tradisional. EDR juga dapat digunakan untuk memvalidasi efektivitas kontrol internal klien dan mengidentifikasi area yang perlu ditingkatkan.

- Persyaratan audit dan kepatuhan: Solusi EDR menggunakan analitik canggih untuk menganalisis data titik akhir, yang memungkinkan tim keamanan siber mengidentifikasi pola, anomali, dan tren. Laporan dan visualisasi yang komprehensif membantu dalam memahami postur keamanan, mengidentifikasi risiko, dan menerapkan persyaratan kepatuhan. Audit dapat menggunakan laporan EDR untuk menilai efektivitas postur keamanan klien dan kepatuhan terhadap peraturan dan standar industri.

Singkatnya, EDR dapat digunakan sebagai alat audit untuk mengumpulkan dan menganalisis data titik akhir untuk mengidentifikasi potensi insiden keamanan yang mungkin terlewatkan oleh metode audit tradisional. EDR juga dapat digunakan untuk memvalidasi efektivitas kontrol internal dan mengidentifikasi area yang perlu ditingkatkan. Laporan EDR dapat digunakan oleh audit untuk menilai efektivitas postur keamanan klien dan kepatuhan terhadap peraturan dan standar industri.

Download aplikasi Endpoint Detection and Response (EDR)

Hal pertama yang harus kita lakukan adalah mendonlod aplikasi Cyber Security yang disesuaikan dengan budget, skala /lingkup perusahaan anda. Dalam aplikasi Acronis ini saya mencoba start free atau mencoba gratis

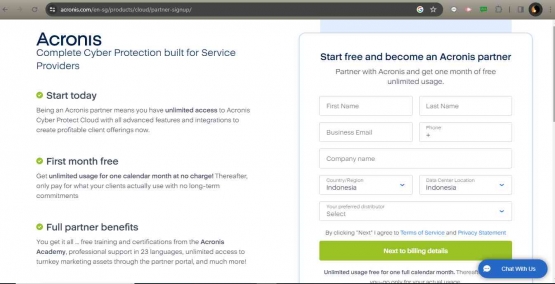

Kemudian mengisi semua data yang diperlukan , tetapi di sini ada bayaran untuk bulan berikutnya, tapi saya mencoba mengisi apa yang diminta dalam form tersebut.