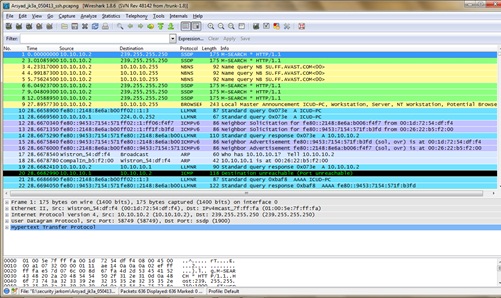

Setelah melakukan instalasi dan SSH telah berhasil dilakukan, uji hasil SSH pada software Wireshark untuk melakukan monitoring dan analisa. Nyalakanlah aplikasi wireshark terlebih dahulu sebelum melakukan akses telnet ke PC yang lain. Buka wireshark, pilih interface fastethernet, kemudian klik start untuk memulai capture

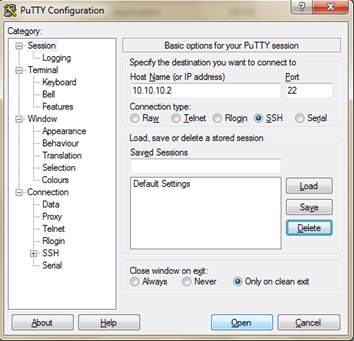

Berbeda dengan Telnet yang bisa diakses dengan cmd, untuk SSH kita harus menggunakan software khusus untuk mengaksesnya kali ini digunakan Putty. Buka Putty kemudian isikan seperti gambar di bawah ini kemudian klik open

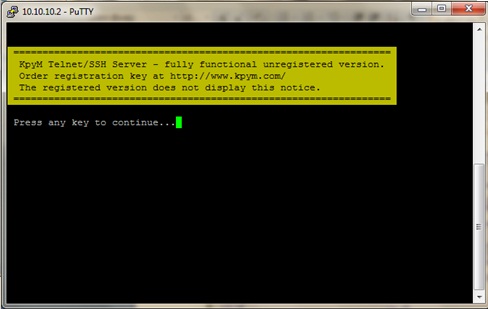

Setelah itu akan muncul perintah untuk mengisikan login dan password. Isi login dan password sesuai dengan account yang dimiliki PC tersebut. Kemudian akan muncul tampilan seperti gambar di bawah, tekan sembarang tombol pada keyboard.

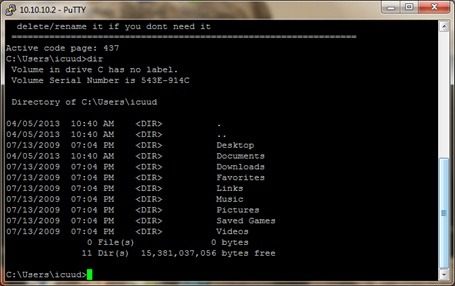

Krmudian dapat dicoba untuk masuk ke directory dari PC tersebut dengan menggunakan perintah “dir”. Apabila muncul tampilan seperti gambar di bawah berarti user berhasil memasuki PC lain pada jaringanya melalui SSH.

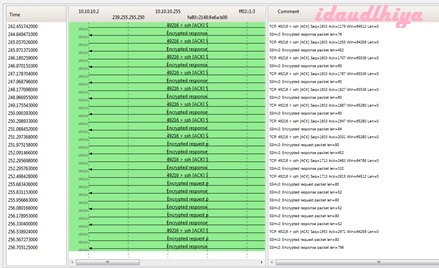

Setelah itu, lihat kembali wireshark yang telah meng-capture proses tadi dan klik stop untuk menghentikan capture. Berikut adalah hasil sebagian tampilan yang telah di-capture.

Lihat flow graphnya dengan cara pilih menu statistics>flow graph>klik ok

Gambar diatas merupakan flow graph dari proses berlangsungnya ssh. Pada flow graph ini kita dapat melihat secara detail bagaimana proses enkripsi tersebut satu per satu. Selain ACK, Pada gambar terdapat encrypted request dan encrypted response . Encrypted request dan encrypted response itu adalah data-data hasil enkripsi yang tidak bisa dilihat oleh sembarang orang.

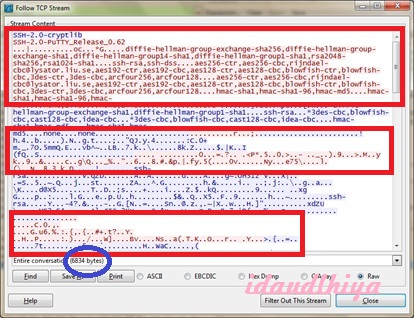

Dapat dilihat juga follow TCP stream-nya dengan cara klik kanan salah satu paket TCP kemudian klik “follow tcp stream”

TCP follow stream digunakan untuk melihat keseluruhan enkripsi data. Pada proses SSH, seluruh informasi tidak dapat melihat secara langsung. Data pada proses komunikasi tersebut telah dienkripsi terlebih dahulu. Dapat dilihat pada hasil gambar SSH jika data yang berwarna merah merupakan karakter-karakter random yang sulit dibaca sehingga keamanan data pada SSH ini terjamin.

Selain itu, jumlah byte yang dikirim antara SSH juga berbeda. Dapat dilihat pada SSH memiliki byte yang lebih besar pada saat prosesnya dibandingkan dengan telnet yaitu sebesar 6834 bytes. Hal itu terjadi karena SSH mengenkripsi semua data terlebih dahulu sebelum mengirimnya sehingga paket yang dikirim pun juga semakin besar, berbeda dengan telnet yang langsung mengirim paket-paketnya tanpa mengenkripsinya terlebih dahulu sehingga paket-paketnya pun besarnya tetap dan byte-nya juga tidak bertambah.

Baca konten-konten menarik Kompasiana langsung dari smartphone kamu. Follow channel WhatsApp Kompasiana sekarang di sini: https://whatsapp.com/channel/0029VaYjYaL4Spk7WflFYJ2H